write-up/web

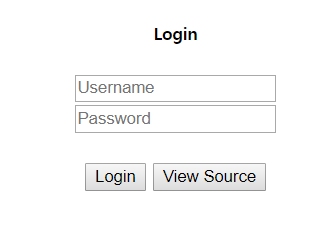

[HackCTF] Login

View Source를 보자.

- id와 pw를 $sql로 db에 쿼리를 던진다.

- mysqli_fetch_array()

: php에서 쿼리를 날린 결과가 필요할 때 사용하는 함수

: 한 번에 하나의 데이터 row를 테이블에서 얻어내어 column명을 배열의 index로 하여 각각 $data_row 배열에 저장

☆ $sql 행

$sql = "select * from jhyeonuser where binary id='$id' and pw='$pw'";다음 행의 id='$id' and pw='$pw' 부분에서 SQL Injection이 일어날 수 있다.

☆ SQL Injection 공격 방법

1. 결과 값 참으로 반환

>> ' or '1'='1

2. # 혹은 -- (주석 처리) 이용한 인증 루틴 우회

>> ' #

소스코드에서 if문으로 'id' 값을 검사하고 있기 때문에 id 칸에 SQL Injection을 해주면 된다.

Flag is HackCTF{s1mple_sq1_1njecti0n_web_hack!!}

'write-up > web' 카테고리의 다른 글

| [HackCTF] Guess me (0) | 2019.12.09 |

|---|---|

| [HackCTF] 보물 (0) | 2019.12.08 |

| [HackCTF] Button (0) | 2019.11.19 |

| [HackCTF] Hidden (0) | 2019.11.19 |

| [HackCTF] / (0) | 2019.11.19 |

댓글